4 razones para implementar controles de acceso basado en la identidad en tu compañía

Por un escritor de hombre misterioso

Descripción

Seguridad endpoint: cómo funciona - NinjaOne

Cómo proteger la identidad digital de una empresa?

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad Cibernetica

Importancia de la Gestión de la Identidad y Control de Acceso en la Seguridad Cibernetica

4 razones para implementar controles de acceso basado en la identidad en tu compañía

5 razones de utilizar el control de acceso en su empresa

-How-AI-is...--Main.jpg)

Cómo la IA está redefiniendo el sistema de atención al cliente

Beneficios de las soluciones PAM vitaminadas con Latch

8 ejemplos de empresas que fidelizan a sus clientes

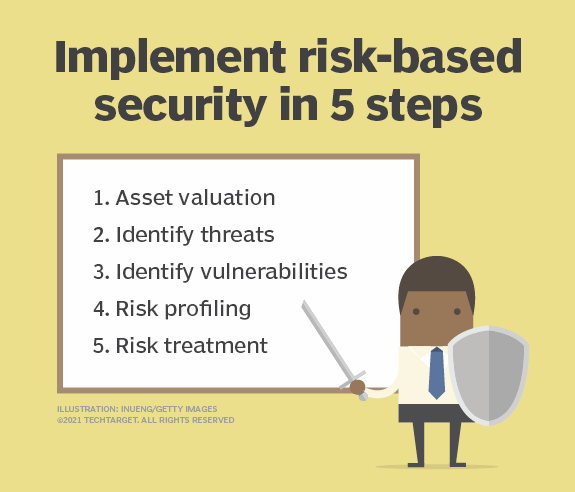

5 pasos para lograr una estrategia de seguridad basada en riesgos

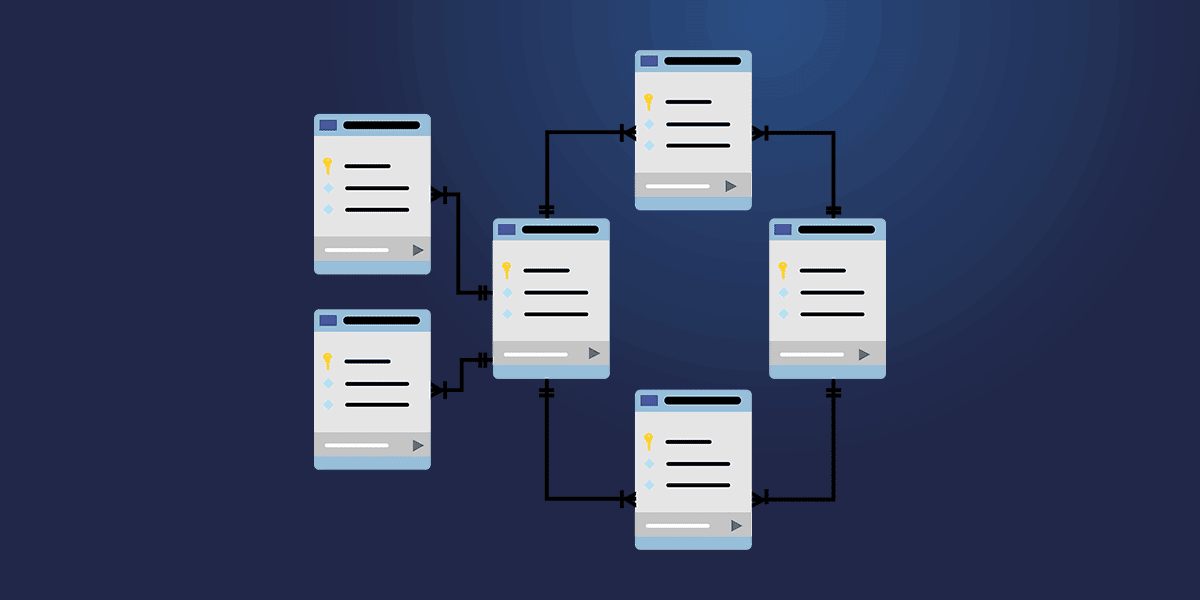

Control de acceso: Qué es, características, tipos y su importancia en seguridad

Qué son los controles de acceso sin contacto?

El 98% de los ataques se pueden prevenir con prácticas básicas

Gestión de identidad y acceso: ¿cómo optimizarla en tu empresa?

BeyondCorp Enterprise

de

por adulto (el precio varía según el tamaño del grupo)